OSINT – GUIDA GOOGLE DORKING [PARTE 1] / INTRODUZIONE

La raccolta di informazioni è una fase importante del ciclo di vita dell’intelligence. Il volume dei dati o delle informazioni raccolte può essere enorme, riducendo così l’efficienza dei risultati. Ecco l’importanza di scegliere gli strumenti giusti che permetteranno di ottenere risultati più accurati. L’intelligence open-source, meglio nota come OSINT, viene utilizzata in modo massiccio in questa fase.

Esiste una vasta gamma di strumenti che possono essere utilizzati ed in questa guida suddivisa in mini articoli verranno trattate le tecniche di Google Dorking.

// OSINT GOOGLE DORKS

COSA SIGNIFICA GOOGLE DORKING?

Google effettua il crawling di quasi tutti i siti web e indicizza quasi tutto ciò che è disponibile su quel sito, comprese alcune informazioni sensibili. Ciò significa semplicemente che Google espone molte informazioni sui siti web, tra cui le tecnologie utilizzate, i nomi utente, le password, e-mail ed altre vulnerabilità generali.

Queste semplici tecniche sono definite google dorks, che consentono di raccogliere informazioni sensibili che si rivelano essere un ottimo strumento per l’operatività delle tecniche OSINT.

Il Google dorking, noto anche come Google hacking, è una tecnica utilizzata da redazioni giornalistiche, organizzazioni investigative, revisori della sicurezza e criminali esperti di tecnologia per interrogare i motori di ricerca al fine di trovare informazioni nascoste che potrebbero essere disponibili su siti web pubblici o per identificare prove di vulnerabilità della sicurezza digitale. Questa tecnica può essere utilizzata sulla maggior parte dei motori di ricerca, non solo su Google, quindi di solito la chiamiamo semplicemente “dorking“.

Il dorking consiste nell’utilizzare i motori di ricerca al massimo delle loro potenzialità per ottenere risultati che non sono visibili con una ricerca normale. Consente di affinare le ricerche e di immergersi con maggiore precisione nelle pagine web e nei documenti disponibili online. Scoprire file nascosti e falle di sicurezza con il dorking non richiede grandi conoscenze tecniche. Si tratta di imparare solo alcune tecniche di ricerca e di utilizzarle su diversi motori di ricerca.

La stringa di ricerca avanzata generata potrebbe essere utilizzata anche per cercare una versione vulnerabile di un’applicazione web o un particolare tipo di file. Le ricerche possono essere limitate alle pagine di un singolo sito web, oppure possono cercare informazioni rilevanti in tutti i siti web, compreso un elenco di siti web contenenti le informazioni. Si tratta di una versione più sofisticata e avanzata degli operatori booleani di Google e della ricerca avanzata di Google.

Il Google dorking è noto anche come “Google Hacking“.

Queste strategie sono eccellenti per la metodologia di ricognizione manuale per trovare dettagli vitali su qualsiasi organizzazione e individuo, che potrebbero essere stati tralasciati, permettendo di risparmiare tempo ed ottenendo informazioni migliori.

La migliore risorsa per l’hacking su Google è il Google Hacking Database.

// OSINT GHDB

CHE COS'E' IL GOOGLE HACKING DATABASE?

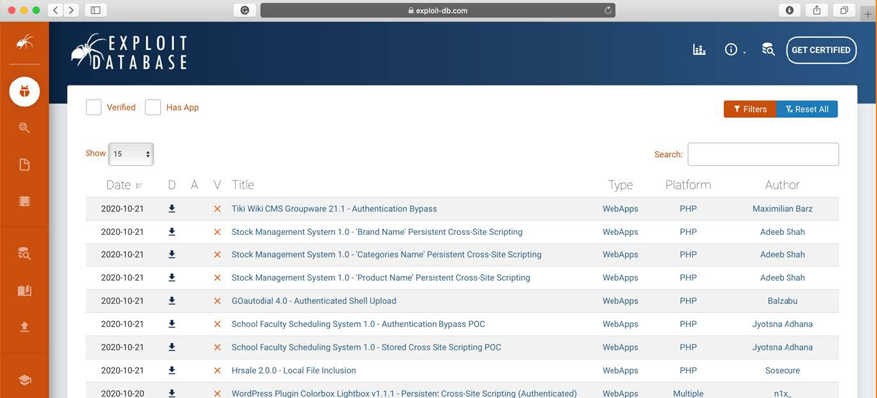

Nel 2002, Johnny Long, un esperto di sicurezza informatica, ha iniziato a raccogliere queste query di ricerca, che nel 2004 sono state organizzate nel Google Hacking Database (GHDB), che si è rivelato uno degli strumenti OSINT più utilizzati.

Il Google Hacking Database (GHDB) è una raccolta di termini di ricerca per l’hacking di Google che vengono utilizzati per scoprire materiale riservato che server e applicazioni Web compromessi hanno divulgato. Nel 2010, il database è stato ceduto a Offensive Protection by Long ed è diventato parte di exploit-db.com. Non solo il motore di ricerca Google, ma anche altri motori di ricerca, tra cui Bing di Microsoft, e diversi altri repository come GitHub sono stati estesi.

Il Google Hacking Database contiene le query inviate dagli utenti suddivise in varie categorie, come file vulnerabili, file contenenti password, informazioni su server e software, ricerca di dispositivi online e così via.

Recent Posts

- [OSINT] OPEN SOURCE INTELLIGENCE: 5 VERY USEFUL TOOLS

- OSINT – GUIDA GOOGLE DORKING [PARTE 4] / APPLICAZIONE SEO MARKETING

- OSINT – GUIDA GOOGLE DORKING [PARTE 3] / GLI OPERATORI DI RICERCA AVANZATA

- OSINT – GUIDA GOOGLE DORKING [PARTE 2] / GLI OPERATORI DI RICERCA

- OSINT – GUIDA GOOGLE DORKING [PARTE 1] / INTRODUZIONE

Popular Posts

- [OSINT] OPEN SOURCE INTELLIGENCE: 5 VERY USEFUL TOOLS

- OSINT – GUIDA GOOGLE DORKING [PARTE 4] / APPLICAZIONE SEO MARKETING

- OSINT – GUIDA GOOGLE DORKING [PARTE 3] / GLI OPERATORI DI RICERCA AVANZATA

- OSINT – GUIDA GOOGLE DORKING [PARTE 2] / GLI OPERATORI DI RICERCA

- OSINT – GUIDA GOOGLE DORKING [PARTE 1] / INTRODUZIONE